Visio 3

Toutes mes réponses sur les forums

-

AuteurRéponses

-

15 mars 2020 à 15 h 24 min en réponse à : Effacer complètement un disque de sauvegarde USB neuf mais H.S #52331

Visio 3

Participant

Je passerais un coup de téléphone directement demain

15 mars 2020 à 15 h 10 min en réponse à : Effacer complètement un disque de sauvegarde USB neuf mais H.S #52325

15 mars 2020 à 15 h 10 min en réponse à : Effacer complètement un disque de sauvegarde USB neuf mais H.S #52325Visio 3

Participant Bonjour Azamos

Bonjour AzamosJe le pensais aussi, mais quand je vais sur le site :

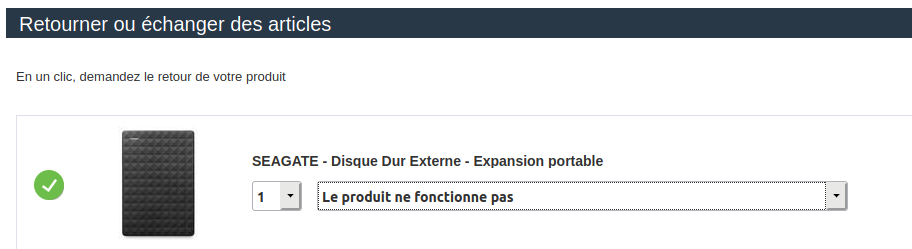

Donc plus trop de choix

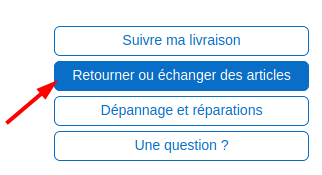

(Sur Amazon, ce n'est pas vraiment la même marche à suivre, j'ai renvoyé dernièrement un disque USB portable qui ne fonctionnait plus et qui avait été acheté voilà plus d'un an

)

)Un disque de plus

15 mars 2020 à 14 h 59 min en réponse à : Effacer complètement un disque de sauvegarde USB neuf mais H.S #52322

15 mars 2020 à 14 h 59 min en réponse à : Effacer complètement un disque de sauvegarde USB neuf mais H.S #52322Visio 3

Participant Bonjour Grey Cat

Bonjour Grey CatJ'ai malheureusement passé les 14 jours

donc maintenant c'est la garantie, mais il faut quand même faire les test avant de l'envoyer :15 mars 2020 à 14 h 45 min en réponse à : Effacer complètement un disque de sauvegarde USB neuf mais H.S #52318

donc maintenant c'est la garantie, mais il faut quand même faire les test avant de l'envoyer :15 mars 2020 à 14 h 45 min en réponse à : Effacer complètement un disque de sauvegarde USB neuf mais H.S #52318Visio 3

Participant

Comme il est bon de rester chez soi actuellement, j'occupe donc ce temps à faire un petit tuto qui pourra servir peut-être à d'autre sur les tests de disque Seagate

J'ai donc télécharger le logiciel : SeaToolsforWindowsSetup.exe

Le disque USB à tester est branché

On installe le programme : SeaToolsforWindowsSetup.exe

Puis on l'ouvre (dans un premier temps recherche des disques présents)

Puis on doit accepter le contrat de licence

Pour faire l’opération je suis passé sur un Portable Windows 10 branché sur secteur et gestion de l’alimentation mise sur Jamais (Il y a une façon de faire avec Linux, mais encore trop "neuf" pour moi)

Je coche le disque USB (Le seul branché) :

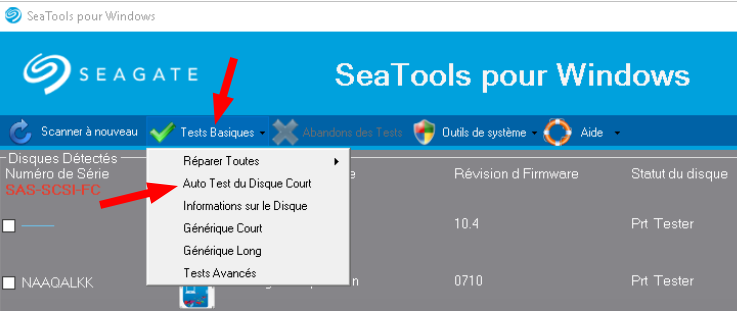

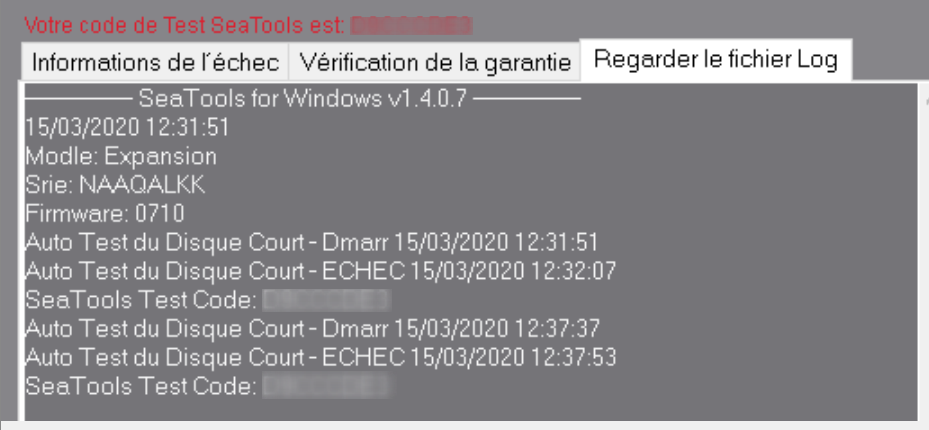

Je commence donc par lancer un Auto test du disque court :

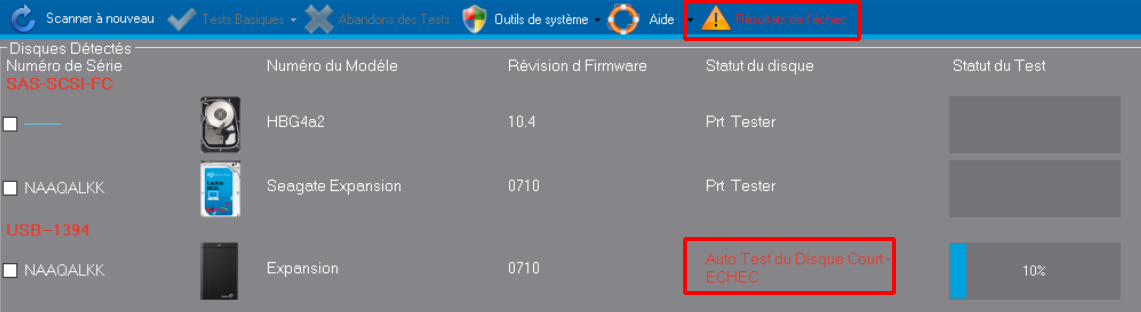

Au bout d'à peine 2/3 secondes, j'ai cela :

Je clique alors sur le résultat de l'échec :

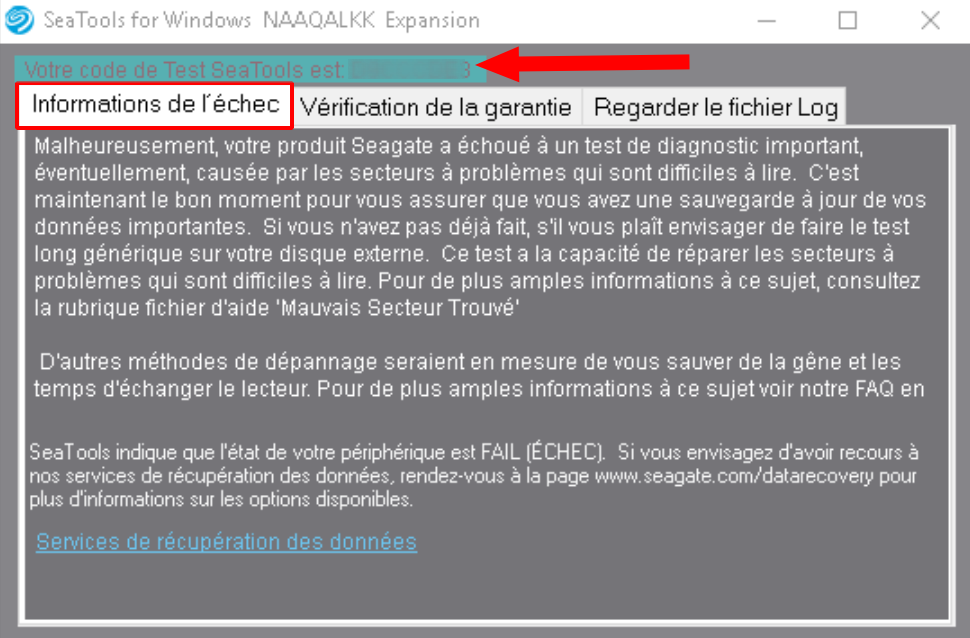

Le code de test est alors indiqué, il sera utile pour le retours du matériel :

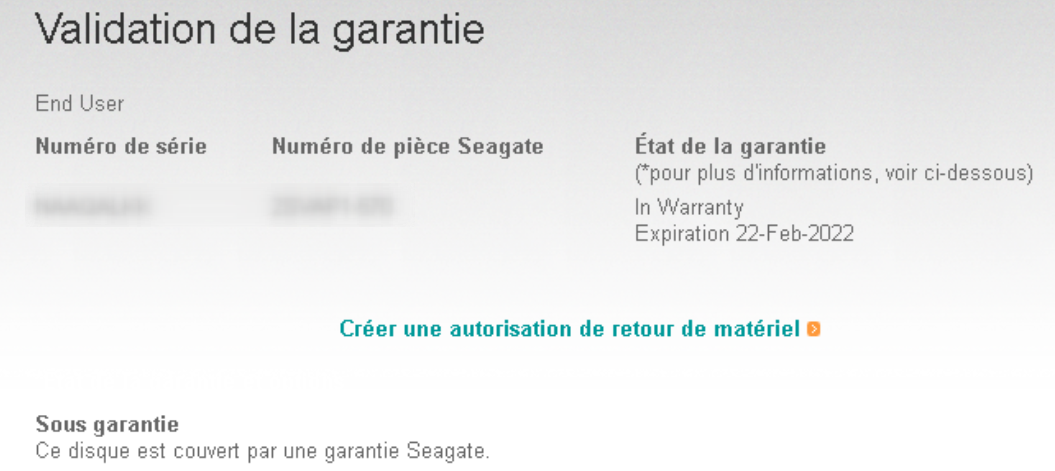

(Deuxième onglet) J’ai renseigné le numéro de série puis j’ai cliqué sur Warranty Checker pour la vérification de la garantie

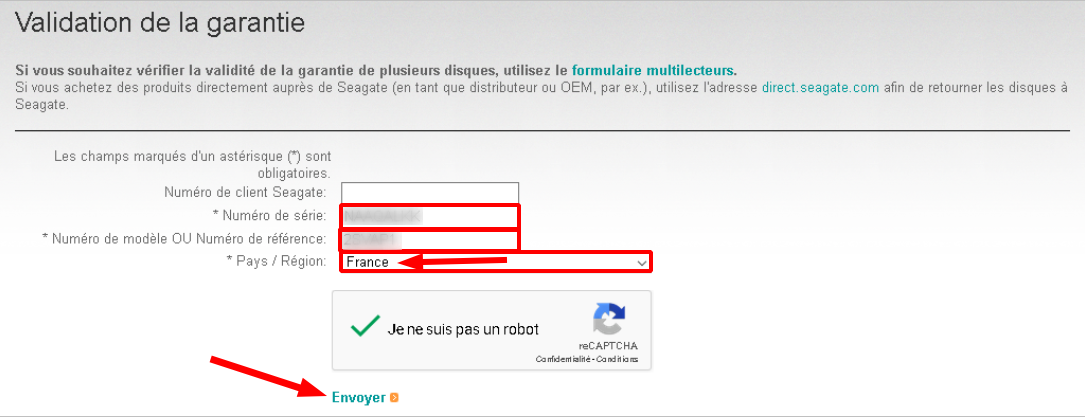

On arrive sur cette page Internet :

Puis on arrive là :

Le troisième onglet :

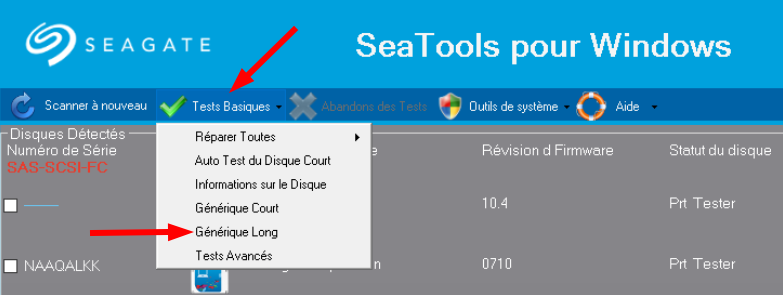

J’ai donc fait après le test long (Comme conseillé) :

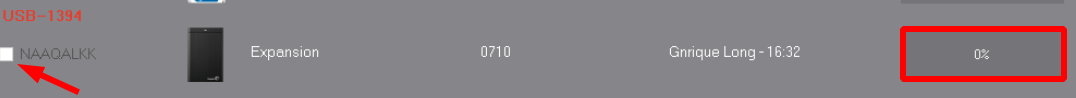

On a l’impression que rien ne se passe au début :

Étrangement, la case du disque se décoche automatiquement

0% reste longtemps ……… Puis pour mon disque de 5 To, c'est seulement au bout de 40 minutes,que je suis passé à 1 %

Si on regarde bien, on a cette indication :

Je vais donc attendre

.........................................................

.........................................................A suivre

15 mars 2020 à 10 h 54 min en réponse à : Effacer complètement un disque de sauvegarde USB neuf mais H.S #52305Visio 3

Participant Bonjour Grey Cat

Bonjour Grey CatJe retiens la possibilité Ccleaner

Mais finalement avant de renvoyer le disque et après avoir lu les documents de Seagate (Long)

Je dois d'abord faire un "auto test" avec le programme Sea Tools, apparemment je peux très bien avoir plusieurs secteurs défectueux et que le test affiche quand même « NPF » (No Problem Found, aucun problème détecté). Et donc que le retour sous garantie ne soit pas possible

Donc à suivre .....

14 mars 2020 à 21 h 52 min en réponse à : Effacer complètement un disque de sauvegarde USB neuf mais H.S #52301Visio 3

Participant Bonsoir Azamos et Didier

Bonsoir Azamos et DidierPour PrivaZer je vais lire l'article

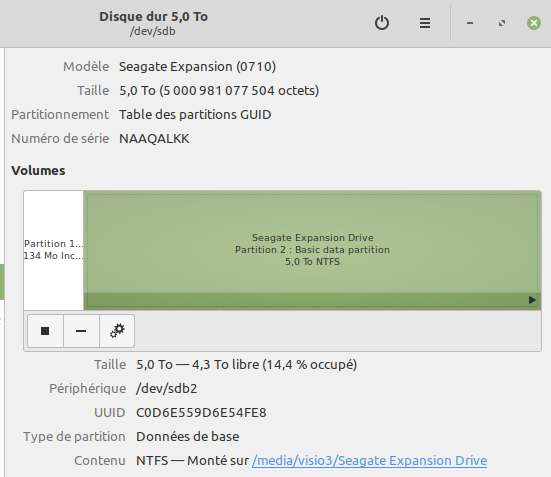

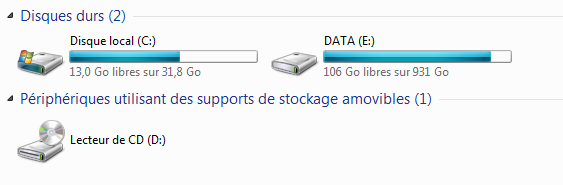

Pour HDDLLF.4.40, le disque se présente ainsi :

Il y a deux partitions, je l'ai branché sur Linux et Windows directement sans rien faire d'autre

Mais là avec HDDLLF c'est tout le disque ou seulement la partition principale qui va être concernée ?

Par rapport à la garantie du matériel si j'efface tout

est-ce que c'est correct ?

est-ce que c'est correct ?Il y a cela : https://www.seagate.com/fr/fr/support/warranty-and-replacements/data-overwriting/

et

Mais je ne vois pas clairement une méthode à utiliser pratiquement

11 mars 2020 à 14 h 39 min en réponse à : Renommer (Etiqueter) une partition NTFS sur Linux Mint #52249

11 mars 2020 à 14 h 39 min en réponse à : Renommer (Etiqueter) une partition NTFS sur Linux Mint #52249Visio 3

ParticipantJe viens de copier des documents de la sauvegarde ntfs dans le home pour voir ce qui allait se passer ........ Rien, des PDF, des Words, des musiques, des films .... Rien ne se passe, je peux les ouvrir, les retravailler, les réenregistrer après modification

Est-ce une autre forme de restauration que la copie simple qui pose problème ?

Est-ce une autre forme de restauration que la copie simple qui pose problème ?  11 mars 2020 à 14 h 19 min en réponse à : Renommer (Etiqueter) une partition NTFS sur Linux Mint #52244

11 mars 2020 à 14 h 19 min en réponse à : Renommer (Etiqueter) une partition NTFS sur Linux Mint #52244Visio 3

Participant

Je viens de copier des documents de la sauvegarde ntfs dans le home pour voir ce qui allait se passer ........ Rien, des PDF, des Words, des musiques, des films .... Rien ne se passe, je peux les ouvrir, les retravailler, les réenregistrer après modification

Est-ce une autre forme de restauration que la copie simple qui pose problème ? 11 mars 2020 à 14 h 06 min en réponse à : Renommer (Etiqueter) une partition NTFS sur Linux Mint #52243

11 mars 2020 à 14 h 06 min en réponse à : Renommer (Etiqueter) une partition NTFS sur Linux Mint #52243Visio 3

Participant

J'ai eu le cas avec un disque externe de sauvegarde ntfs : quand j'ai recopié les fichiers vers mon home, j'ai du réattribuer les droits aux fichiers.

On doit réattribuer les droits pour chaque fichier ou une seule opération pour l'ensemble

On doit réattribuer les droits pour chaque fichier ou une seule opération pour l'ensemble

Même si on utilise encore Windows, la solution d'ajouter "un lecteur Linux" n'est pas plus pratique ?

Lire les partitions Ext2, Ext3, Ext4 sous Windows11 mars 2020 à 12 h 04 min en réponse à : Renommer (Etiqueter) une partition NTFS sur Linux Mint #52238Visio 3

Participant Bonjour Mia

Bonjour Miamais j'ai un vague souvenir qu'avec GParted tu n'y arrivais pas car tu utilisais "Nommer la partition" au lieu de "Étiqueter le système de fichier"

Finalement j'y étais arrivé en suivant ta méthode et en passant par GParted, puis j'ai vu que c'était aussi possible de le faire en passant par Disques.

Dans les deux cas cela fonctionnait avant

Là je ne met pas en cause Tricia 19.3, mais plutôt l'utilisation de BleachBit qui a pu corrompre peut-être un peu le système

En tout cas plus d'installation de BleachBit la prochaine fois

C'est pour quand ?

C'est finalement un travail plus important que prévu, je dois d'abord finir les différents PDF (Et il y en a un bon paquet) puis refaire l'installation complète pour vérifier que tout soit bien correct et corriger là où cela peut coincer ou être amélioré

car Thunderbird me fait des misères, en IMAP il passe son temps à râler comme quoi le serveur s'est déconnecté

J'utilise également Thunderbird mais en en POP3 relié à OVH, "pour l'instant" pas de problème

Pour en revenir à cette discussion : Disque USB de sauvegarde externe de 5 To : ext4 ou ntfs ?

Dans le cas où on passe de Windows à Linux, mais qu'on ne veut pas "encore" couper tous les ponts, on peut donc sauvegarder sur un disque externe USB en ntfs (Ce qui permet la visualisation sur un ordi Windows) mais également continuer à utiliser aussi des disques internes en ntfs

C'est seulement si on décide de faire un saut plus "radical" et de rester en tout Linux (En passant par exemple tous ses disques internes en ext4) là donc, la sauvegarde se fera naturellement en ext4, ou bien il y a une raison que j'ignore, qui fait que sauvegarder en ntfs soit mieux ?

Comment fais-tu, tout ext4 ou mi ext4/mi ntfs ?

Bonne journée

10 mars 2020 à 17 h 29 min en réponse à : Renommer (Etiqueter) une partition NTFS sur Linux Mint #52233

10 mars 2020 à 17 h 29 min en réponse à : Renommer (Etiqueter) une partition NTFS sur Linux Mint #52233Visio 3

Participant Bonsoir Mia

Bonsoir MiaJe suis toujours avec la 19.2, et tu ne ne me donne pas à passer à la suivante

Oups désolé

Il faudrait regarder dans les rapports de bugs si c'est répertorié

https://github.com/linuxmint/Cinnamon/issues

https://github.com/linuxmint/Cinnamon/issuesWaouh

511 quand même

511 quand même

C'est peut-être aussi un bug lié à ma mémoire, mais si je me rappelle bien, je ne faisais rien de plus avec la 19.2 ....... Mais comme déjà j'ai des problèmes à installer ClamTK, mon système est peut-être "un peu cassé"

....... Vivement la réinstallation

....... Vivement la réinstallation

8 mars 2020 à 18 h 56 min en réponse à : Disque USB de sauvegarde externe de 5 To : ext4 ou ntfs ? [RESOLU] #52197

8 mars 2020 à 18 h 56 min en réponse à : Disque USB de sauvegarde externe de 5 To : ext4 ou ntfs ? [RESOLU] #52197Visio 3

Participant

Actuellement je suis déjà en ntfs, tout va bien pas de problème

C'est qu'après lecture de différents Forums Linux, il revenait souvent ce "problème" de droit :j'utilise sans problèmes une partition ext4 pour mes sauvegardes automatiques avec rsync (conservation des droits etc.) .... (Par exemple : https://forum.ubuntu-fr.org/viewtopic.php?id=606101)

En faisant un peu plus de recherche, j'ai vu que ces droits étaient liés à la sauvegarde multicomptes et que Windows (ntfs) ne pouvait pas les lire (Unix) mais je suppose que quand on est l'unique compte, ce souci n'a pas trop d'importance

Bonne soirée

8 mars 2020 à 11 h 38 min en réponse à : Disque USB de sauvegarde externe de 5 To : ext4 ou ntfs ? [RESOLU] #52192Visio 3

Participant Merci Azamos

Merci AzamosMais il n'y a pas une question de "droit" de fichiers pour la restauration vers du ext4 ?

5 mars 2020 à 10 h 09 min en réponse à : Linux Mint/Windows 7 et sécurité — Demande de précision #52123

5 mars 2020 à 10 h 09 min en réponse à : Linux Mint/Windows 7 et sécurité — Demande de précision #52123Visio 3

Participant Bonjour Mia

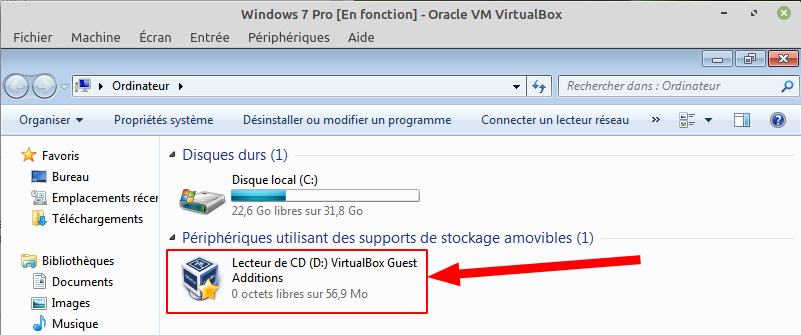

Bonjour MiaAh tu n'avais pas installé le pack d'extension ni les additions invités...

Euh

si .... Cela :

si .... Cela :

Puis cela :

Je ne me souviens plus très bien des tutos VB qui sont sur le site de SOSPC mais il me semblait que c'était précisé pour celui de Darksky.

J'ai fait comme celui de Darksky : VirtualBox : Tutoriel complet

A part "l'ouverture" d'un dossier partagé

Pour cette fois , je suis passé par le site et la dernière fois par les dépôts :

Installer VirtualBox dans LinuxAinsi j'ai les deux méthode "en pratique"

Si c'est celle des dépôts, le pack d'extension y est aussi, et il se met à jour en même temps que VB tropbien C'est déjà assez pénible de devoir réinstaller les additions invités à chaque changement de version...

Comme la dernière fois cela n'avait pas marché pour moi en passant par le site, j'ai voulu tenter cette fois et cela fonctionne aussi

j'ai compris que tu étais plus pour le passage par les dépôts et franchement, entre la version précédemment installé et celle du site, dans la pratique je ne vois pas trop la différence

j'ai compris que tu étais plus pour le passage par les dépôts et franchement, entre la version précédemment installé et celle du site, dans la pratique je ne vois pas trop la différence

Pour la sécurité, je pense que tu peux dormir tranquille

D'autant plus que, si j'ai bien compris tes transferts de fichiers, tu n'amènes rien qui vient de Linux dans Windows, or c'est là qu'il y a un risque. Dans le sens Windows vers Linux, pas de soucis.

D'autant plus que, si j'ai bien compris tes transferts de fichiers, tu n'amènes rien qui vient de Linux dans Windows, or c'est là qu'il y a un risque. Dans le sens Windows vers Linux, pas de soucis.

Aïe

Aïe  Moi qui avait passé enfin une bonne nuit, je vais donc devoir reprendre mes inquiétudes

Moi qui avait passé enfin une bonne nuit, je vais donc devoir reprendre mes inquiétudes

Mes transferts de fichiers sont bien dans les deux sens : Je prends des fichiers audio/vidéo/image dans Linux, pour les envoyer vers Windows pour le montage et dans le sens contraire quand le travail est terminé et de même dans la VM ou je vais envoyer des fichiers (Image surtout) vers Office et dans le sens contraire quand le document est terminé (De même pour mon site ou je dois passer par OpenElement, puis revenir à Linux pour mettre en ligne avec FileZilla).Pour ClamtK, j'ai vu qu'il y avait aussi une version ClamWin à mettre peut-être directement sur le seven

Pour moi, les seules risques possibles sont donc firefox sur Linux, mais aussi les clé USB venant d'autres Windows (Que je pouvais analyser avant avec Bitdefender) mais maintenant

......

......

Grrrrrr les nœuds dans le cerveau reviennent ....... Je retourne à Windows 10 bien plus facile à gérer finalement ou bien mieux la tablette romaine, ou le langage des signes sans aucun contact

Je retourne à Windows 10 bien plus facile à gérer finalement ou bien mieux la tablette romaine, ou le langage des signes sans aucun contact

4 mars 2020 à 14 h 32 min en réponse à : Linux Mint/Windows 7 et sécurité — Demande de précision #52093

4 mars 2020 à 14 h 32 min en réponse à : Linux Mint/Windows 7 et sécurité — Demande de précision #52093Visio 3

Participant Bonjour Mia

Bonjour MiaSi par exemple tu vois que ta clé est montée dans l'explorateur de fichiers de Linux (petit triangle à droite), si tu ne l'éjectes pas, elle ne pourra pas apparaître dans la VM. Elle ne peut pas être sur 2 systèmes à la fois, il n'y a pas de superposition quantique

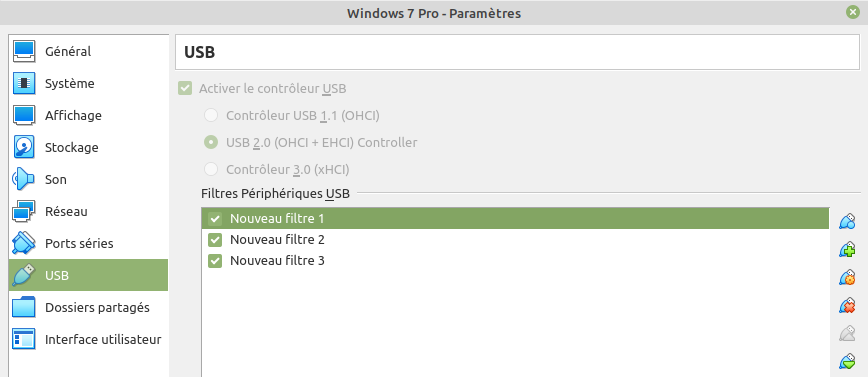

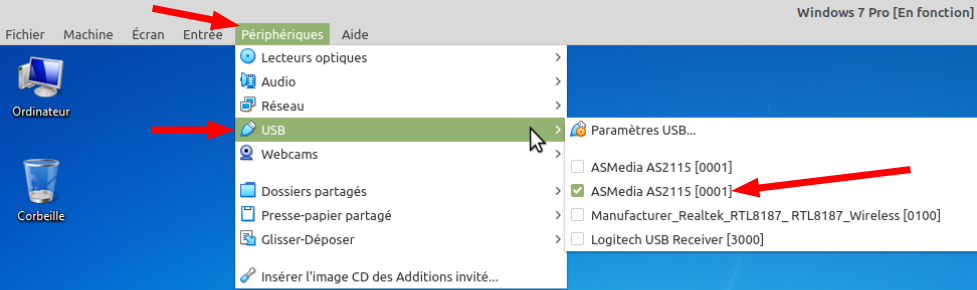

J'ai donc lu Comment activer le support USB 2.0 ou 3.0 dans VirtualBox

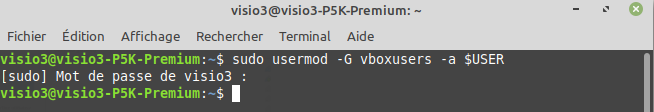

J'ai ouvert le Terminal et lancer ceci :

sudo usermod -G vboxusers -a $USER

Puis j'ai redémarré l'ordinateur et vérifié avec le Terminal en tapant : id

vboxusers est bien là

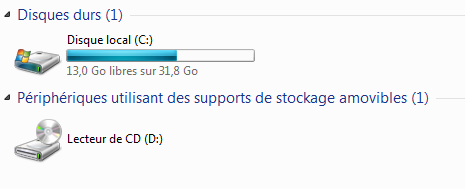

J'ai lancé ma virtualisation de Windows 7, mais quand je branche un support USB 2.0 sur le devant de l'ordinateur, je n'ai rien :

Normal en fait, car je dois d'abord faire ceci (Et cocher le disque en question) :

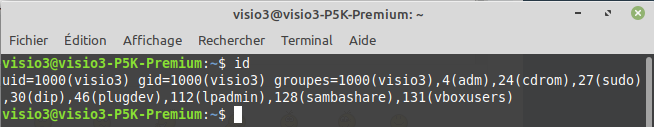

Le pilote du disque s'installe puis il apparaît :

Si je vais sur les support amovibles, il n'y est effectivement pas :

Tu fais le montage dans Mes Documents du windows7 de ton dual-boot. Tu envoies une copie sur Linux et une autre sur disque usb ? Il y a donc 2 sauvegardes. Je ne vois pas trop l'intérêt d'en envoyer une vers Linux, ça te complique la vie.

En fait non, le dualboot c'est seulement pour continuer à travailler avec les programmes compatible Windows

Dés que le montage est terminé, je met sur le support USB le dossier de travail et le résultat monté et je supprime les "originaux", je passe à Linux je copie le tout dans mes DATA et je lance une sauvegarde vers le disque USB dédié. j'en profite pour l'envoyer avec FileZillaDans le dual, je vais laisser un disque visible pour les gros montages et tous les autres seront invisibles et dédiés exclusivement à Linux

Une clé c'est un élément indépendant, tandis qu'un dossier partagé nécessite des chemins d'accès au travers des 2 systèmes, il y a nécessairement plus de points d'entrée, c'est mon avis mais je peux me tromper

Je vais suivre ton conseil et rester avec ce "transfert" via USB [Clé, carte ou disque dédiés à cet usage] Maintenant que cela fonctionne

A la fois pour le dualboot et la VM

A la fois pour le dualboot et la VMJe reste donc avec une VM et un dualboot "non connecté" et sans aucun antivirus dessus

Je vais quand même lancer une dernière analyse générale de tous mes disques avec Bitdefender

Puis je me servirais exclusivement de Clamtk pour vérifier le contenu du support USB (En espérant qu'il marchera correctement dans ma prochaine installation [Sans BLEA CH et l'autre Root ....

) et cela lors de chaque transfert et dans les deux sens

) et cela lors de chaque transfert et dans les deux sens

Est-ce que cette façon de faire est correcte pour la sécurité générale ?

Ou faut-il aller plus loin ?

Ou faut-il aller plus loin ?

Par rapport à l'article en anglais, as-tu fait quelque chose par rapport à "L'UPnP du routeur ?

As-tu enlevé java ?

As-tu installé Firejail dans Firefox ?

-

AuteurRéponses